Съдържание:

- Автор Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:43.

- Последно модифициран 2025-01-22 17:18.

Инсталирайте Nmap

- На CentOS . ням инсталирайте nmap .

- На Debian . apt-получи инсталирайте nmap .

- На Ubuntu . sudo apt-get инсталирайте nmap . Използвайки Nmap скенер за сигурност. След това можете да изпълните командата“ nmap ” на терминал, придружен от IP адреса или уебсайта на целта и различните налични параметри.

Също така въпросът е как да изтегля Nmap?

Прегледайте https://nmap.org/download.html и изтеглете най-новата програма за самостоятелно инсталиране:

- Стартирайте изтегления.exe файл. В прозореца, който се отваря, приемете лицензионните условия:

- Изберете компонентите за инсталиране.

- Изберете местоположението за инсталиране и щракнете върху Инсталиране:

- Инсталацията трябва да приключи за няколко минути.

Впоследствие въпросът е, незаконен ли е Nmap? Докато гражданските и (особено) наказателните съдебни дела са кошмарният сценарий за Nmap потребители, те са много редки. В края на краищата, нито един федерален закон на Съединените щати не криминализира изрично сканирането на портове. Разбира се, това не прави сканиране на портове незаконно.

Освен това, какво е Nmap команда Linux?

29 Практически примери на Nmap команди за Linux Системни/мрежови администратори. Nmap се използва за изследване на мрежи, извършване на сканиране на сигурността, одит на мрежата и намиране на отворени портове на отдалечена машина. Той сканира за живи хостове, операционни системи, филтри за пакети и отворени портове, работещи на отдалечени хостове.

Защо Nmap е полезен?

Една от най-важните характеристики, които Nmap Има възможност за откриване на отдалечени операционни системи и софтуер. Много е полезно по време на тест за проникване, за да знаете за операционната система и софтуера, използван от отдалечения компютър, защото можете лесно да предвидите известните уязвимости от тази информация.

Препоръчано:

Как да изтегля снимки от PhotoBooth?

Следвайте стъпките в Преглед на снимки от Photo Booth при разглеждане на снимки от Photo Booth. Щракнете върху изображението, което искате да запазите като отделен файл. Избери файл ? Експортиране (или щракнете с десния бутон върху снимката в прозореца на Photo Booth и изберете Експортиране от изскачащото меню). Появява се диалогов прозорец за запазване

Как да изтегля снимки от моя Samsung Galaxy s5?

Ако е необходимо, докоснете и задръжте лентата на състоянието (областта в горната част на екрана на телефона с времето, силата на сигнала и т.н.), след което плъзнете до дъното. Изображението по-долу е само пример. Докоснете иконата USB, след което изберете Прехвърляне на файлове

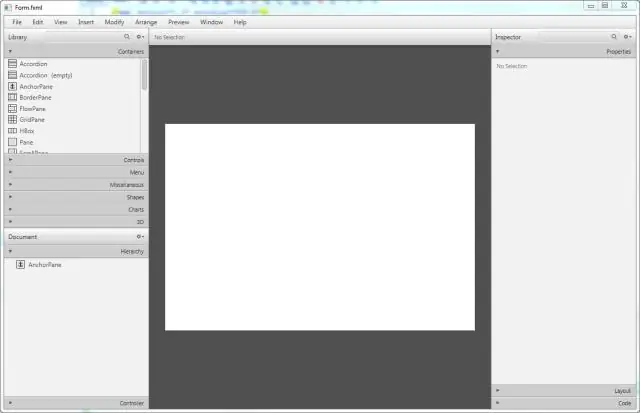

Как да изтегля JavaFX Scene Builder?

ВИДЕО Знайте също, как да използвам JavaFX Scene Builder? Използвайте NetBeans IDE New Wizard. Използвайте нова команда на JavaFX Scene Builder. Задайте Root Container, CSS и Style Class. Преоразмерете сцената и прозореца за създаване на сцени.

Как мога да изтегля видеоклипове от YouTube на моя iPhone за гледане офлайн?

За да направите видеоклип в YouTube достъпен офлайн, първо трябва да отворите приложението YouTube на вашия смартфон или таблет с Android или iOS. Посетете видеофайла, който искате да изтеглите. Потърсете иконата за добавяне към офлайн под видеоклипа (алтернативно можете да щракнете върху бутона на контекстното меню и да изберете опцията Добавяне към офлайн)

Как да изтегля пощальон на Linux?

Изтеглете Postman, като изпълните следната команда във вашата Linux система: wget https://dl.pstmn.io/download/latest/linux64 -O postman-linux-x64.tar.gz. sudo tar -xvzf postman-linux-x64.tar.gz -C /opt. sudo ln -s /opt/Postman/Postman /usr/bin/postman