Съдържание:

- Автор Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:43.

- Последно модифициран 2025-06-01 05:07.

Седемте фази на кибератака

- Първа стъпка - Разузнаване. Преди стартиране на атака , хакерите първо идентифицират уязвима цел и проучват най-добрите начини да я експлоатират.

- Стъпка втора - Въоръжение.

- Стъпка трета - Доставка.

- Четвърта стъпка - Експлоатация.

- Пета стъпка - Инсталиране.

- Стъпка шеста - Командване и контрол.

- Стъпка седма - Действие към целта.

По същия начин, какви са етапите на кибератака?

6-те етапа на злонамерена кибер атака

- Разузнаване - Формиране на стратегия за атака.

- Сканиране - Търсене на уязвимости.

- Експлойт - Начало на атаката.

- Поддръжка на достъпа - Събиране на възможно най-много данни.

- Ексфилтрация - кражба на чувствителни данни.

- Предотвратяване на идентификация - Прикриване на присъствие за поддържане на достъп.

Също така, какви са 4-те вида кибератаки? Топ 10 на най-често срещаните видове кибер атаки

- Отказ на услуга (DoS) и разпределени атаки за отказ на услуга (DDoS).

- Атака на човек в средата (MitM).

- Фишинг и spear фишинг атаки.

- Атака с шофиране.

- Атака с парола.

- SQL инжекция атака.

- Атака с междусайтови скриптове (XSS).

- Подслушваща атака.

Просто така, какъв е първият етап на кибератака?

Разузнаване: По време на първи етап от атака кръговат на живота, кибер противниците внимателно планират метода си на атака . Те изследват, идентифицират и избират цели, които ще им позволят да постигнат целите си. Нападателите събират информация чрез публично достъпни източници, като Twitter, LinkedIn и корпоративни уебсайтове.

Какво се случва по време на етапа на проучване на кибератака?

В етап на проучване Нападателите ще използват всички налични средства, за да намерят технически, процедурни или физически уязвимости, които могат да се опитат да използват. Те ще използват информация с отворен код като LinkedIn и Facebook, услуги за управление/търсене на имена на домейни и социални медии.

Препоръчано:

Какви са различните канали за комуникация?

Има три основни типа канали. Официален комуникационен канал предава организационна информация, като цели или политики и процедури, неформалните комуникационни канали са мястото, където информацията се получава в спокойна обстановка, а неофициалният комуникационен канал, известен също като лозата

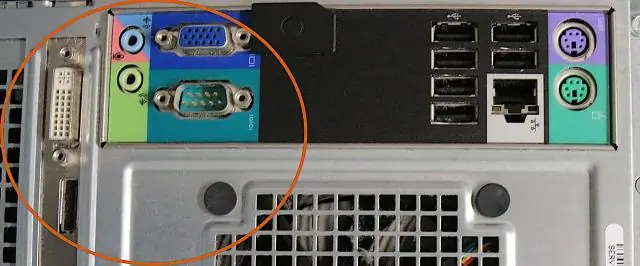

Какви са връзките на гърба на моя компютър?

USB портове. На повечето настолни компютри повечето от USB портовете са на гърба на кутията на компютъра. По принцип ще искате да свържете мишката и клавиатурата си към тези портове и да запазите предните USB портове свободни, за да могат да се използват за цифрови камери и други устройства

Какви са фазите на методологията на Scrum?

Процесът на Scrum обикновено има три групи фази: преди игра, игра и след игра. Всеки от тях има широк набор от задачи, които трябва да се изпълни. Тези три фази са малко по-различни от другите методологии за управление на проекти

Какви са фазите на реакция на инцидента?

Фази на реакция при инцидент. Реакцията на инцидент обикновено се разделя на шест фази; подготовка, идентифициране, ограничаване, ликвидиране, възстановяване и извлечени уроци

Какви са фазите на проникване на заплахите за киберсигурност?

Има различни етапи, свързани с проникването в киберсигурност, са: Recon. Нахлуване и изброяване. Вмъкване на злонамерен софтуер и странично движение