- Автор Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:43.

- Последно модифициран 2025-01-22 17:18.

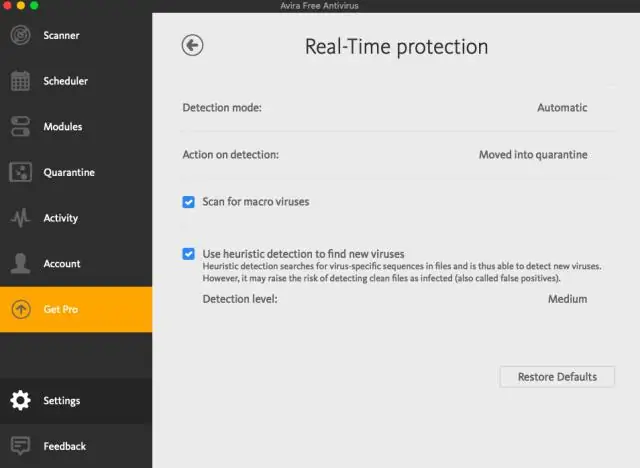

Има две ключови изисквания за записване на одити на сървъра на SQL Server в дневника за сигурност на Windows:

- В одит настройката за достъп до обекта трябва да бъде конфигурирана за улавяне на събитията.

- Сметката, която SQL Server услугата работи под трябва да има генериране одити на сигурността разрешение да пишеш към Дневник за сигурност на Windows .

Хората също питат как да разбера дали одитът на SQL Server е активиран?

Преглед на регистрационни файлове за одит на SQL Server

- В SQL Server Management Studio, в панела Object Explorer, разгънете Защита и.

- Щракнете с десния бутон върху обекта за одит, който искате да прегледате, и изберете View Audit Logs от менюто.

- В инструмента за преглед на регистрационни файлове регистрационните файлове ще бъдат показани от дясната страна.

Човек може също да попита как да активирам SQL одит? За да активирате одита в SQL Server:

- Придвижете се до Регистрирани SQL сървъри в дървото за администриране.

- Изберете екземпляра на SQL Server, на който искате да активирате одит.

- Щракнете върху Активиране на одит. Това действие ще позволи одит на ниво сървър и база данни.

Освен това, как да видя регистрационните файлове за одит на SQL?

За да видите дневник за одит на SQL Server

- В Object Explorer разгънете папката Защита.

- Разгънете папката Audits.

- Щракнете с десния бутон върху регистъра на одита, който искате да видите, и изберете Преглед на регистрационните файлове за одит. Това отваря диалоговия прозорец на Log File Viewer -server_name. За повече информация вижте Помощ за преглед на регистрационни файлове F1.

- Когато приключите, щракнете върху Close.

Какво е c2 одит?

В C2 одит режимът използва дефинирана от системата следа за събиране одит информация за MS SQL Server 2000 и по-нова версия. Той използва всички категории събития за сигурност, дефинирани в SQL Server, не всички от които се изискват от базата данни STIG. Без задължително одитиране , отчетността и подкрепата за разследване са ограничени.

Препоръчано:

Кои от следните са двете основни категории дългосрочни спомени?

Декларативната памет и процедурната памет са двата вида дългосрочна памет. Процедурната памет се състои от това как да се правят нещата. Декларативната памет се състои от факти, общи знания и личен опит

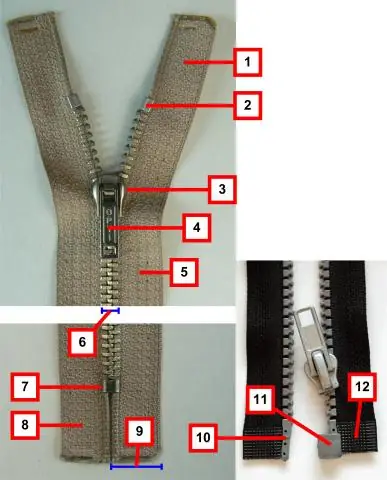

Кои са двете най-често срещани техники за подаване?

Имате два основни метода: направо и рисуване

Кои са двете основни софтуерни изисквания за разработка на Android?

Системни изисквания за разработка на Android? Компютър с Windows/Linux/Mac. Операционната система е душата на компютъра. Препоръчителен процесор. Повече от i3, i5 или i7 разработчиците трябва да бъдат загрижени за скоростта на процесора и броя на ядрата. IDE (Eclipse или Android Studio) Android SDK. Java. Заключение

Кои са двете части на унифициран локатор на ресурси?

Първата част от URL адреса се нарича идентификатор на протокол и указва какъв протокол да се използва, а тази втора част се нарича име на ресурс и посочва IP адреса или името на домейна, където се намира ресурсът. Идентификаторът на протокола и името на ресурса са разделени с двоеточие и две наклонени черти

Кой договорен документ съдържа изисквания за сигурност и насоки за класификация?

GCA предоставя на индустрията насоки за специфична за договора класификация на сигурността. GCA има широки правомощия по отношение на функциите за придобиване на своята агенция, делегирани от ръководителя на агенцията