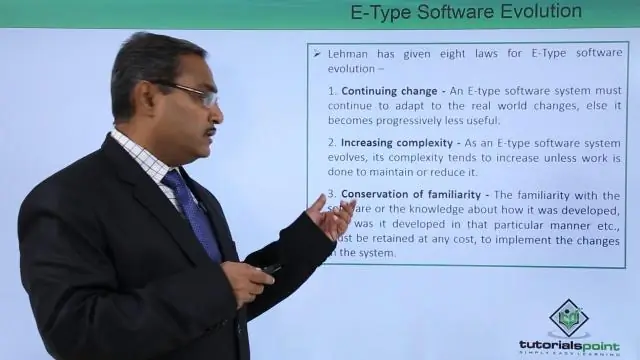

Еволюция на софтуера E-Type Продължаваща промяна - Софтуерната система E-тип трябва да продължи да се адаптира към промените в реалния свят, в противен случай става все по-малко полезна. Саморегулиране - Процесите на развитие на системата от тип Е са саморегулиращи се с разпределение на продуктите и мерките на процеса, близки до нормалното. Последно модифициран: 2025-01-22 17:01

Редактиране на медийни маркери в Windows 10 с File Explorer Отворете този компютър във File Explorer. Активирайте екрана с подробности. Изберете файла, за който искате да редактирате таговете. Екранът с подробности ще покаже маркери за избрания файл. Кликнете върху етикета, за да го редактирате. Натиснете клавиша Enter, за да потвърдите промените си. Последно модифициран: 2025-01-22 17:01

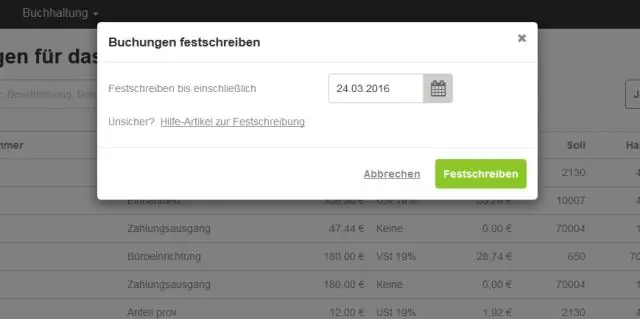

Връща обратно изрична или неявна транзакция до началото на транзакцията или до точка на запис вътре в транзакцията. Можете да използвате ТРАНЗАКЦИЯ ЗА ОТМЕНЯНЕ, за да изтриете всички модификации на данните, направени от началото на транзакцията или до точка за запис. Освен това освобождава ресурси, държани от транзакцията. Последно модифициран: 2025-01-22 17:01

Kali Linux е фантастична операционна система за тестване на проникване и оценка на сигурността. Командата su е aLinux команда, която временно превключва контекста на терминалните команди в root потребител. Това означава, че новите команди, издадени след въвеждане на su (и предоставяне на парола за root), се изпълняват като root. Последно модифициран: 2025-06-01 05:06

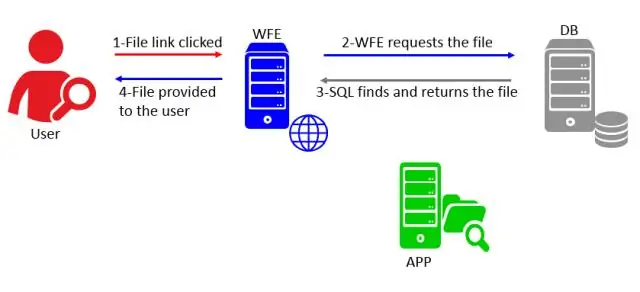

Виртуалният хостинг е метод за хостване на множество уебсайтове на една машина. Има два вида виртуален хостинг: виртуален хостинг, базиран на име и виртуален хостинг, базиран на IP. IP-базиран виртуален хостинг е техника за прилагане на различни директиви въз основа на IP адреса и порта, на който се получава заявка. Последно модифициран: 2025-01-22 17:01

Отворете предпочитанията на Time Machine и изберете отново вашия резервен диск. Вашият резервен диск трябва да бъде посочен. Ако не е, може да е изключен, дефектен или в момента не е наличен в мрежата. Ако архивирате на Time Capsule или друг мрежов диск, който има парола, паролата може да се е променила. Последно модифициран: 2025-01-22 17:01

Триплетът е кортеж от библиотека JavaTuples, който се занимава с 3 елемента. Тъй като този Triplet е общ клас, той може да съдържа всякакъв тип стойност в него. Те са сравними (реализират Comparable) Те внедряват equals() и hashCode() Те също така прилагат toString(). Последно модифициран: 2025-01-22 17:01

Софтуерна грешка е грешка, дефект, повреда или грешка в компютърна програма или система, която я кара да произвежда неправилен или неочакван резултат или да се държи по непреднамерени начини. Последно модифициран: 2025-01-22 17:01

Хиляди студенти и преподаватели са привлечени от Watson Studio за неговите мощни инструменти за анализ на данни с отворен код и без код. Сега тази платформа „всичко в едно“за наука за данни е безплатна за студенти и преподаватели с неограничено използване с Watson Studio Desktop. Последно модифициран: 2025-01-22 17:01

Определението за индекси е множественото число на индекс, което е списък или индикатор. Пример за индекси са списъците в телефонния указател. Пример за дефиниция и употреба на YourDictionary. Последно модифициран: 2025-01-22 17:01

Стъпка 1: Отворете WhatsApp на вашия iPhone. Докоснете раздела Настройки, разположен в долната част, последван от Акаунт -> Поверителност -> Заключване на екрана. Стъпка 2: Тук ще намерите превключвателя за активиране на Touch ID или Face ID. Последно модифициран: 2025-06-01 05:06

Натиснете бутона за включване на слушалките си, докато видите, че светлините ви мигат в червено и синьо, след което включете настройката си за Bluetooth, за да се сдвоите със слушалки, което сте готови, когато спре да мига. Натиснете и задръжте многофункционалния бутон, докато изпише, че е свързан с вашето устройство. Последно модифициран: 2025-01-22 17:01

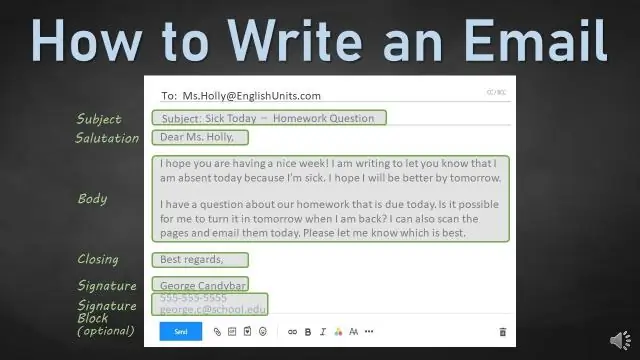

Стъпка 1: Щракнете с десния бутон върху видеофайла(ите), който искате да прикачите и изпратите по имейл. Изберете Изпращане в > Компресирана (компресирана) папка. Windows ще архивира вашите видео файлове. Стъпка 2: Отворете своя имейл акаунт, създайте имейл адрес и прикачете компресираните видеофайлове и изпратете имейла на приятелите си. Последно модифициран: 2025-01-22 17:01

Основните цели на информативната реч са да помогне за обяснението на конкретна тема и да помогне на публиката да запомни знанията по-късно. Една от целите, може би най-съществената цел, която движи всички информативни речи, е ораторът да информира аудиторията за определена тема. Последно модифициран: 2025-06-01 05:06

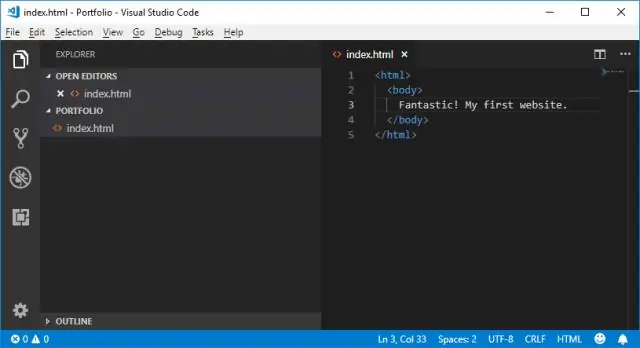

Проектът: Създайте приложение Hello World Vue с помощта на еднофайлови компоненти. Стъпка 1: Създайте структурата на проекта. Стъпка 2: Инсталирайте зависимостите. Стъпка 3: Създайте файловете (с изключение на нашия конфигурационен файл на Webpack). Стъпка 4: Инструктиране на Webpack какво да прави. Стъпка 5: Настройване на нашия пакет. Стъпка 7: Изграждане на нашия проект. Последно модифициран: 2025-01-22 17:01

Функцията Lock Fill ви позволява да контролирате как се прилага запълване, като по същество заключва позицията му, така че в зависимост от това къде са разположени формите спрямо градиента, единият градиент обхваща всички форми. Последно модифициран: 2025-01-22 17:01

Метод 1: Локално XML пренасочване Стъпка 1: Проверете URL адреса за автоматично откриване по подразбиране. Стъпка 2: Създайте локален XML файл за пренасочване. Стъпка 3: Добавете препратка за автоматично откриване към вашия регистър. Стъпка 4: Отворете Outlook и конфигурирайте акаунта си. Последно модифициран: 2025-01-22 17:01

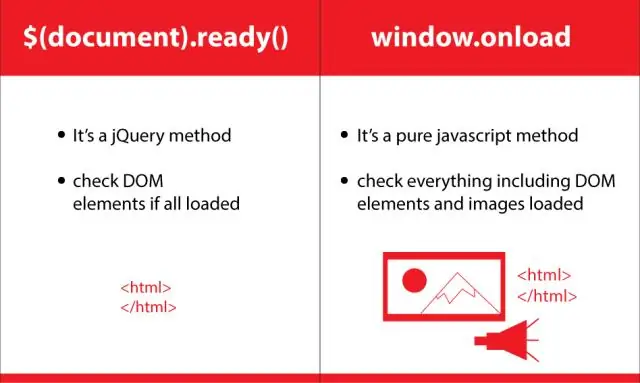

Методът ready() се използва, за да направи функция достъпна след зареждане на документа. Какъвто и код да напишете в $(документа). ready() методът ще се стартира, след като DOM страницата е готова за изпълнение на JavaScript код. Последно модифициран: 2025-01-22 17:01

Етично хакване - Инструменти NMAP. Nmap означава Network Mapper. Metasploit. Metasploit е един от най-мощните инструменти за експлоатиране. Костюм за оригване. Burp Suite е популярна платформа, която се използва широко за извършване на тестове за сигурност на уеб приложения. Ядосан IP скенер. Каин и Авел. Ettercap. EtherPeek. SuperScan. Последно модифициран: 2025-06-01 05:06

Нова оптична инсталация В случай, че вашият дом може да поддържа Fiber, но се нуждае от инсталация за прокарване на кабели и инсталиране на ONT, това може да отнеме от няколко седмици до два-три месеца. Последно модифициран: 2025-06-01 05:06

Оценяването и упълномощаването е процес в две стъпки, който гарантира сигурността на информационните системи. Оценката е процесът на оценяване, тестване и изследване на контролите за сигурност, които са били предварително определени въз основа на типа данни в информационна система. Последно модифициран: 2025-01-22 17:01

Фамилното име Джаспър произлиза от личното име Джаспър, което е обичайната английска форма на френските имена Каспар, Гаспар и Гаспар. Последно модифициран: 2025-01-22 17:01

Използвайте този метод, за да сравните низ с обект, който представлява низ или идентификатор. equalsIgnoreCase(secondString) Връща true, ако secondString не е нула и представлява същата последователност от знаци като низа, който е извикал метода, игнорирайки главния. Последно модифициран: 2025-01-22 17:01

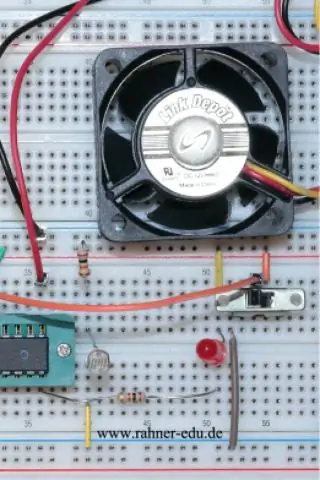

Чувствителността на повечето светодиоди е много стабилна във времето. Същото е и със силициевите фотодиоди - но филтрите имат ограничен живот. Светодиодите могат както да излъчват, така и да откриват светлина. Това означава, че може да се установи оптична връзка за данни само с един светодиод на всеки край, тъй като не са необходими отделни светодиоди за предаване и приемане. Последно модифициран: 2025-01-22 17:01

Високотемпературен месен продукт. Последно модифициран: 2025-01-22 17:01

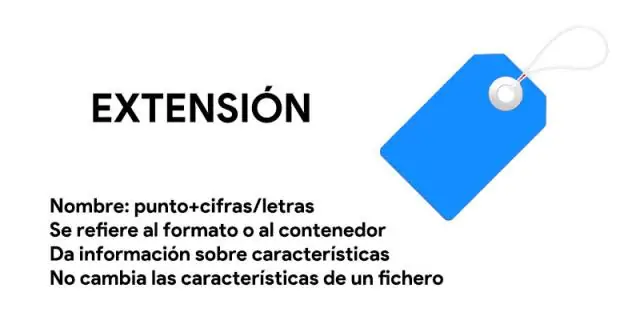

Файлове, които съдържат. edb файлово разширение се използват най-често от файлове с данни на пощенските кутии, които са запазени от Microsoft Exchange Server. EDB е акроним за Exchange Database. EDB файловете са файлове с база данни за обмен, които съхраняват съобщения в процес и извън SMTP. Последно модифициран: 2025-01-22 17:01

Следват често срещани примери за невербална комуникация. Език на тялото. Език на тялото като изражения на лицето, поза и жестове. Зрителен контакт. Хората обикновено търсят информация в очите. Разстояние. Вашето разстояние от хората по време на комуникация. Глас. Докоснете. мода. Поведение. Време. Последно модифициран: 2025-01-22 17:01

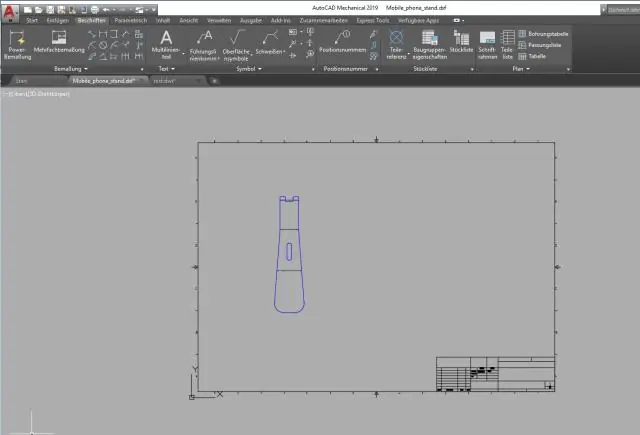

Импортирайте файла Solidworks директно в AutoCAD. В командния ред в AutoCAD въведете IMPORT. В диалоговия прозорец Импортиране на файл щракнете върху падащото меню Тип файлове и изберете Solidworks(. Последно модифициран: 2025-01-22 17:01

HTML | action Атрибутът се използва, за да посочи къде данните от формата да бъдат изпратени на сървъра след подаване на формуляра. Може да се използва в елемента. Стойности на атрибути: URL: Използва се за определяне на URL адреса на документа, където данните да бъдат изпратени след подаването на формуляра. Последно модифициран: 2025-01-22 17:01

Езикът за маркиране на потвърждаване на сигурността (SAML) е отворен стандарт, който позволява на доставчиците на идентичност (IdP) да предават идентификационни данни за упълномощаване на доставчици на услуги (SP). Приемането на SAML позволява на ИТ магазините да използват софтуерни решения като услуга (SaaS), като същевременно поддържат сигурна обединена система за управление на самоличността. Последно модифициран: 2025-01-22 17:01

Router-outlet в Angular работи като заместител, който се използва за динамично зареждане на различните компоненти въз основа на активирания компонент или текущото състояние на маршрута. Навигацията може да се извърши с помощта на директивата рутер-изход и активираният компонент ще се проведе вътре в изхода на рутера, за да зареди съдържанието му. Последно модифициран: 2025-01-22 17:01

Създаване на заглавката на soapUI HTTP Basic Auth В прозореца на заявката изберете раздела Заглавия. Щракнете върху +, за да добавите заглавка. Името на заглавката трябва да е Authorization. В полето за стойност въведете думата Basic плюс base64-кодираното потребителско име: парола. Последно модифициран: 2025-01-22 17:01

Безопасният за нишки код е този, който може да се изпълнява безопасно от множество нишки, дори ако повикванията се случват едновременно в множество нишки. Повторно влизащ код означава, че можете да правите всички неща, които кодът, безопасен за нишки, може да гарантира и безопасност, дори ако извикате същата функция в рамките на същата нишка. Последно модифициран: 2025-01-22 17:01

Всички модели iPhone от 5 до 7+ използват SIM карта със същия размер. Всеки телефон, който използва nanosim, може да използва всяка друга nanosim (за мрежата, за която е създаден, разбира се, освен ако телефонът не е отключен). SIM картите са безплатни за клиентите на AT&T от магазините на AT&T. Няма основателна причина да се намали премахването на SIM картата на AT&T. Последно модифициран: 2025-01-22 17:01

React Native не е трудна рамка за научаване в сравнение с други рамки. За да станете успешен разработчик на React Native App, трябва да научите цялата екосистема. Едно от най-големите предимства на react native е възможността му да пише междуплатформен код. Действителни специфични за React Native концепции. Последно модифициран: 2025-01-22 17:01

Токов удар, удар от мълния, повреда на хардуера или природно бедствие могат да ви оставят без вашите важни данни или използването на вашия компютър. Архивирането на вашите файлове може да ви помогне да предотвратите бедствие. Архивирането е просто създаване на електронно копие на файлове и съхраняване на това копие на безопасно място. Последно модифициран: 2025-01-22 17:01

7 Отговори Това ще премахне всички файлове, които може да сте поставили с git add: git reset. Това ще върне всички локални незаети промени (трябва да се изпълнят в root repo): git checkout. Това ще премахне всички локални непроследени файлове, така че остават само проследяваните от git файлове: git clean -fdx. Последно модифициран: 2025-01-22 17:01

Nmap, съкратено от Network Mapper, е безплатен инструмент с отворен код за сканиране на уязвимости и откриване на мрежа. Мрежовите администратори използват Nmap, за да идентифицират какви устройства работят на техните системи, да открият наличните хостове и услугите, които предлагат, да намерят отворени портове и да открият рискове за сигурността. Последно модифициран: 2025-01-22 17:01

GDB е съкращение от GNU Project Debugger и е мощен инструмент за отстраняване на грешки за C (заедно с други езици като C++). Помага ви да се ровите във вашите C програми, докато се изпълняват, а също така ви позволява да видите какво точно се случва, когато програмата ви се срине. Последно модифициран: 2025-06-01 05:06

„Не, не е възможно LP модел да има точно две оптимални решения.“Един LP модел може да има или 1 оптимално решение, или повече от 1 оптимално решение, но не може да има точно 2 оптимални решения. Последно модифициран: 2025-01-22 17:01