За нашето тестване използваме Ryzen 5 2400Gat с три различни скорости на паметта, 2400 MHz, 2933 MHz и 3200 MHz. Докато максималният поддържан стандарт за памет JEDEC за R5 2400G е 2933, паметта, предоставена от AMD за нашия преглед на процесора, ще поддържа овърклок до 3200MHz просто. Последно модифициран: 2025-01-22 17:01

Моделът Model-View-ViewModel (MVVM) ви помага да отделите ясно бизнес и логиката на представяне на вашето приложение от неговия потребителски интерфейс (UI). Prism включва мостри и референтни реализации, които показват как да внедрите модела MVVM в приложение на Windows Presentation Foundation (WPF). Последно модифициран: 2025-01-22 17:01

Разбиране на 4-те стъпки за валидиране на данни Стъпка 1: Подробно изготвяне на план. Създаването на пътна карта за валидиране на данни е най-добрият начин да поддържате проекта в правилния път. Стъпка 2: Проверете базата данни. Тази стъпка на тестване и валидиране гарантира, че всички приложими данни са налични от източник до цел. Стъпка 3: Проверете форматирането на данните. Стъпка 4: Вземане на проби. Последно модифициран: 2025-01-22 17:01

Сегментационната карта е разделяне на равнината. Всеки регион представлява обект или конкретна област на изображението. Да разгледаме произволно поле Y = (ys)s∈Λ, където ys ∈ S. Вероятният член P(Y |X) моделира разпределението на нивото на сивото на пикселите, принадлежащи към даден клас или регион. Последно модифициран: 2025-01-22 17:01

Така или иначе, изпълнете тези пет стъпки за окабеляване на 3-посочен ключ за осветление: Изключете правилната верига на вашия електрически панел. Добавете електрическа кутия за втория трипосочен превключвател в мазето. Подайте дължина от 14-3 тип NM кабел (или 12-3, ако свързвате към проводник с 12 габарит) между двете кутии. Последно модифициран: 2025-01-22 17:01

FTK® Imager е инструмент за визуализация на данни и изображения, който ви позволява бързо да оценявате електронни доказателства, за да определите дали е оправдан по-нататъшен анализ със съдебномедицински инструмент, като Access Data® Forensic Toolkit® (FTK). Последно модифициран: 2025-01-22 17:01

Калкулатор за размери на телевизора и научна ширина Височина 60' 52,3' 132,8 cm 29,4' 74,7 cm 65' 56,7' 144,0 cm 31,9' 81,0 cm 70' 61,0' 154,9' 154,9' 154,9' 5' 6' 6'3 cm .6'5 cm .6'. Последно модифициран: 2025-01-22 17:01

COALESCE се използва за проверка дали аргументът е NULL, ако е NULL, тогава той приема стойността по подразбиране. Той ще провери за стойности NOT NULL последователно в списъка и ще върне първата стойност NOT NULL. Последно модифициран: 2025-01-22 17:01

VEX Robotics Competition (VRC) В турнирите отборите участват в квалификационни мачове, в които участват два отбора срещу два отбора. В елиминационните кръгове съюзи на два отбора се избират от най-поставените отбори, а алиансът, който спечели финала, е победителят в турнира. Последно модифициран: 2025-01-22 17:01

Ето 10-те най-популярни езика за програмиране: Java. Java е най-добрият избор като един от най-популярните езици за програмиране, използван за изграждане на приложения от страна на сървъра към видео игри и мобилни приложения. Python. Python е на едно гише. C. Рубин. JavaScript. C# PHP. Цел-C. Последно модифициран: 2025-01-22 17:01

Описание: Файловият формат MOV е mostcomm. Последно модифициран: 2025-01-22 17:01

Ако използвате съединителя SharkBite Brass с натискане за свързване, за да превключите от мед към PEX в линия, просто отрежете медната си тръба, маркирайте правилната дълбочина на вкарване и натиснете съединителя напълно върху тръбата. Повторете този процес за края на PEX и връзката ви е завършена. Последно модифициран: 2025-01-22 17:01

Стъпки Отворете Snapchat. Иконата на Snapchat е жълта с бял призрак върху нея. Докоснете балончето за реч. Намира се в долния ляв ъгъл на екрана. Докоснете потребителско име. Ако някой ви е изпратил aSnap, вляво от потребителското му име ще се появи плътна квадратна икона. Плъзнете надясно върху потребителско име, за да видите снимките поотделно. Последно модифициран: 2025-01-22 17:01

SSIS – Създаване на манифест за внедряване. Използването на манифест за внедряване в SSIS ви позволява да разгръщате набор от пакети на целево място с помощта на съветник за инсталиране на вашите пакети. Предимството от използването му е хубавият потребителски интерфейс, който предоставя съветникът. Последно модифициран: 2025-06-01 05:06

Simply Seamless iQi за iPhone позволява безжично зареждане на вашия съвместим iPhone 7, 7 Plus, SE, 6, 6S, 6 Plus, 6S Plus, 5, 5C, 5S и iPod Touch 5,6. Безжично зареждане без насипно състояние. Qi технологията може да се използва с повечето неметални калъфи и с дебелина под 2 мм. Последно модифициран: 2025-01-22 17:01

Протокол за връзка за данни. В мрежите и комуникациите предаването на единица данни (кадър, пакет) от един възел към друг. Известен като „протокол на ниво 2“, протоколът за връзка за данни е отговорен за гарантирането, че получените битове и байтове са идентични с изпратените битове и байтове. Последно модифициран: 2025-01-22 17:01

Компютърната система е набор от интегрирани устройства, които въвеждат, извеждат, обработват и съхраняват данни и информация. Компютърните системи в момента са изградени около поне едно устройство за цифрово обработване. Има пет основни хардуерни компонента в компютърната система: вход, обработка, съхранение, изход и комуникационни устройства. Последно модифициран: 2025-01-22 17:01

API за заявка за критерии ви позволява да създавате вложени, структурирани изрази на заявка в Java, осигурявайки проверка на синтаксиса по време на компилиране, която не е възможна с език за заявки като HQL или SQL. API на критериите включва също функционалност за заявка по пример (QBE). Последно модифициран: 2025-01-22 17:01

Отстранете лесно петна или несъвършенства с помощта на инструмента Spot Healing Brush. Изберете инструмента Spot Healing Brush. Изберете размер на четката. Изберете една от следните опции за тип в лентата с опции за инструменти. Щракнете върху областта, която искате да коригирате в изображението, или щракнете и плъзнете върху по-голяма площ. Последно модифициран: 2025-01-22 17:01

Как да изтеглите вашите книги от Kindle Library в Kindleapp Стартирайте приложението Kindle на вашия iPhone oriPad. Докоснете Библиотека, за да видите всички електронни книги във вашата библиотека на Amazon. Докоснете книгата, която искате да изтеглите на вашето устройство. Когато приключи изтеглянето (ще има отметка до нея), докоснете книгата, за да я отворите. Последно модифициран: 2025-01-22 17:01

Натиснете CTRL+ALT+DELETE, за да отключите компютъра. Въведете информацията за влизане за последния влязъл потребител и след това щракнете върху OK. Когато диалоговият прозорец Отключване на компютъра изчезне, натиснете CTRL+ALT+DELETE и влезте нормално. Последно модифициран: 2025-01-22 17:01

Ръководство стъпка по стъпка за промяна на местоположението на Skout чрез FakeGPS Go: Докоснете го и превъртете до номера на компилация. Докоснете го 7 пъти и ще видите, че опциите за програмисти се активират на вашето устройство. Стъпка 3: Тъй като използваме Android, трябва да отидете в Google Play Store и да потърсите приложението в него. Последно модифициран: 2025-01-22 17:01

Събитието keyup възниква, когато се освободи клавиш на клавиатурата. Методът keyup() задейства събитието keyup или прикачва функция, която да се изпълнява, когато възникне събитие keyup. Съвет: Използвайте събитието. кое свойство да върне кой клавиш е натиснат. Последно модифициран: 2025-01-22 17:01

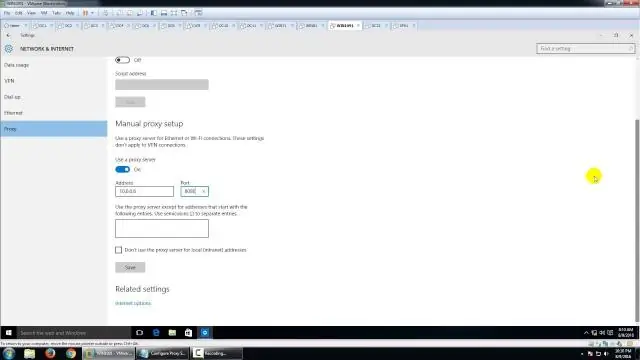

Отворете JMeter и добавете „HTTP(s) Test Script Recorder“към „Test Plan“. Като име на прокси хост ще трябва да зададете IP адреса на компютъра на което и да е отворено приложение JMeter. Под мрежова конфигурация на вашето мобилно устройство задайте IP адреса на компютъра като прокси IP и порта, които сте задали в JMeter. Последно модифициран: 2025-01-22 17:01

Дейността е правило на правило-обект-дейност, а полезността е форма в потока Pega. Тази форма ще препраща към дейност, като типът на използване е избран като помощна програма. Има няколко типа използване на дейност като Помощна програма, Свързване, Присвояване, Уведомяване или Маршрут. Последно модифициран: 2025-01-22 17:01

Крайният клас е просто клас, който не може да бъде разширен. (Това не означава, че всички препратки към обекти от класа ще действат така, сякаш са декларирани като окончателни.) Когато е полезно да се декларира клас като окончателен, е обхванато в отговорите на този въпрос: Добри причини да се забрани наследяването в Java?. Последно модифициран: 2025-01-22 17:01

Щракнете върху „Файл“от менюто на приложението за преглед, след това върху „Отваряне“, след това отидете до снимката, в която искате да вмъкнете изрязаното изображение, и след това щракнете върху „Отваряне“. Щракнете върху „Редактиране“от менюто Визуализация и след това щракнете върху „Поставяне“. Изрязаното изображение се поставя от клипборда във втората снимка и курсорът става отпред. Последно модифициран: 2025-01-22 17:01

Предаване на препратка към указател в C++ Забележка: Позволено е да се използва „указател към указател“както в C, така и в C++, но можем да използваме „Препратка към указател“само в C++. Ако указател се подаде към функция като параметър и се опита да бъде променен, тогава промените, направени в указателя, не се отразяват обратно извън тази функция. Последно модифициран: 2025-01-22 17:01

Премахване на твърдия диск на прецизните системи Отстранете двата винта, закрепващи долната врата на място и ги извадете. Отстранете петте винта, закрепващи основната скоба на твърдия диск на място. Плъзнете фиксатора за освобождаване на батерията в позиция за отключване. Извадете скобата на твърдия диск от системата. Последно модифициран: 2025-01-22 17:01

„ELK“е акроним за три проекта с отворен код: Elasticsearch, Logstash и Kibana. Elasticsearch е машина за търсене и анализ. Logstash е тръбопровод за обработка на данни от страна на сървъра, който поглъща данни от множество източници едновременно, преобразува ги и след това ги изпраща в „скрилището“като Elasticsearch. Последно модифициран: 2025-01-22 17:01

Advanced Mobile Phone Service (AMPS) е стандартна система за клетъчна телефонна услуга с аналогов сигнал в Съединените щати и се използва и в други страни. Той се основава на първоначалното разпределение на спектъра на електромагнитното излъчване за клетъчна услуга от Федералната комисия по комуникации (FCC) през 1970 г. Последно модифициран: 2025-01-22 17:01

Щракнете върху Старт и след това отидете на Контролен панел. Изберете Програми и след това щракнете върху Програми и функции. Намерете опцията outPsExec и след това я изберете, щракнете върху Деинсталиране. Последно модифициран: 2025-01-22 17:01

Батерии за мобилен телефон - Walmart.com. Последно модифициран: 2025-01-22 17:01

CROSS APPLY връща само редове от външната таблица, които произвеждат набор от резултати от функцията с таблица. С други думи, резултатът от CROSS APPLY не съдържа ред от лявата странична таблица, за която не се получава резултат от израза на дясната страна. CROSS APPLY работи като ред по ред INNER JOIN. Последно модифициран: 2025-01-22 17:01

Най-накрая се случи: близо 4 години след въвеждането на ключовата дума import в ES6, Node. js въведе експериментална поддръжка за внос и износ на ES6. В Node. js 12, можете да използвате импортиране и експортиране във вашия проект, ако направите и двата елемента по-долу. Последно модифициран: 2025-01-22 17:01

Протоколът на потребителските дейтаграми (UDP) е без връзка, просто защото не всички мрежови приложения изискват допълнителни разходи за TCP. Един пример за това би било кодирането и изпращането на гласови данни през IP мрежа. UDP, от друга страна, позволява на приложението много повече гъвкавост в начина, по който трябва да се обработват пакетите. Последно модифициран: 2025-01-22 17:01

Изкуствената трева се наложи – и репутацията на екологична, защото не се нуждае от вода, тор или за косене. Освен това най-новото поколение изкуствена трева често изглежда достатъчно добре, за да ни заблуди да мислим, че е истинско. Последно модифициран: 2025-01-22 17:01

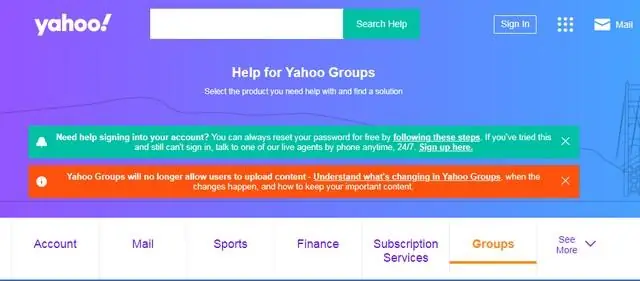

Yahoo обяви, че от 28 октомври 2019 г. вече няма да позволява на потребителите да качват съдържание на уеб сайта на Yahoo Groups. И на 14 декември 2019 г. компанията ще премахне завинаги цялото публикувано преди това съдържание. Последно модифициран: 2025-01-22 17:01

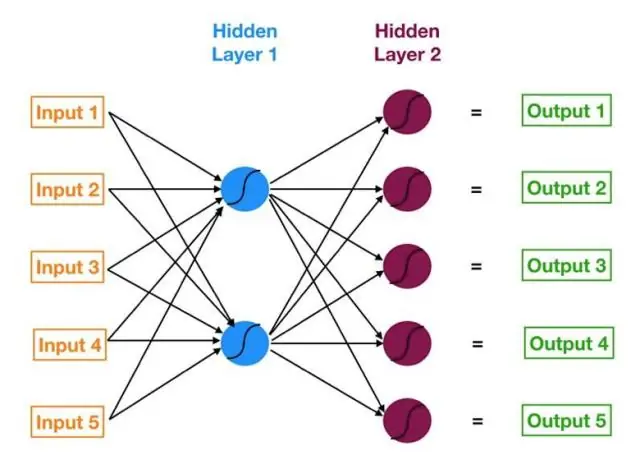

Основната идея зад невронната мрежа е да симулира (копира по опростен, но разумно верен начин) много гъсто свързани помежду си мозъчни клетки в компютъра, така че да можете да го накарате да учи неща, да разпознава модели и да взема решения по човешки начин. Но това не е мозък. Последно модифициран: 2025-01-22 17:01

Нека да разгледаме настройките на прокси сървъра на Windows и стъпките за поправяне на това. Рестартирайте компютъра и рутера. Прегледайте настройките на прокси сървъра в Windows. Стартирайте инструмента за отстраняване на неизправности с мрежовия адаптер. Автоматично получаване на IP адрес и DNS. Актуализирайте или върнете обратно вашия мрежов драйвер. Нулирайте мрежовата конфигурация чрез командния ред. Последно модифициран: 2025-06-01 05:06