Десетте най-важни социални научни въпроса Как можем да накараме хората да се грижат за здравето си? Как обществата създават ефективни и устойчиви институции, като правителствата? Как човечеството може да увеличи своята колективна мъдрост? Как да намалим „пропастта в уменията“между черните и белите хора в Америка?. Последно модифициран: 2025-01-22 17:01

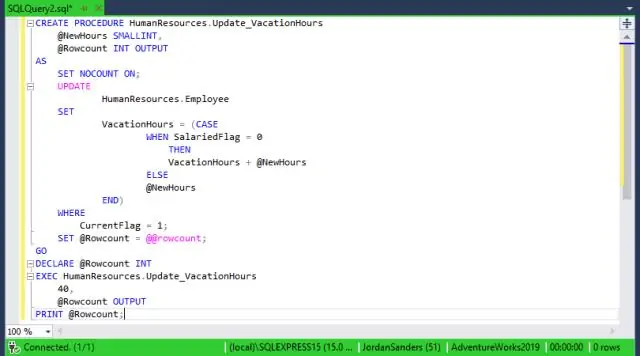

Свързаните сървъри ви позволяват да се свържете с други екземпляри на база данни на същия сървър или на друга машина или отдалечени сървъри. Той позволява на SQL Server да изпълнява SQL скриптове срещу OLE DB източници на данни на отдалечени сървъри, използвайки доставчици на OLE DB. Последно модифициран: 2025-01-22 17:01

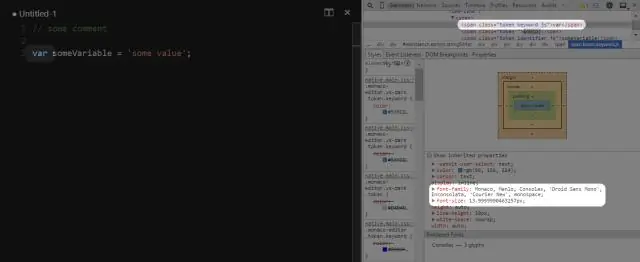

2 отговора го поставят в сива скала (ако активираните бутони са цветни), правят го по-светъл или поставят прозрачно бяло наслагване върху него (ако активираните бутони обикновено са тъмни), правят го плосък (ако бутоните за активиране имат 3D вид повърхност) не подчертават бутон, когато задържите курсора на мишката върху него (от активираните бутони имат това поведение). Последно модифициран: 2025-01-22 17:01

Пробив в сигурността възниква, когато натрапник получи неоторизиран достъп до защитените системи и данни на организацията. Киберпрестъпниците или злонамерените приложения заобикалят механизмите за сигурност, за да достигнат до ограничени зони. Пробивът в сигурността е нарушение на ранен етап, което може да доведе до неща като повреда на системата и загуба на данни. Последно модифициран: 2025-01-22 17:01

ПОТРЕБИТЕЛИ НА THUNDERBIRD: Бутон в лентата на състоянието: Щракнете върху бутона за промяна на шрифта и размера на темата във вашата лента на състоянието на Thunderbird. Опция за инструменти: Изберете менюто Инструменти от менюто на Thunderbird и щракнете върху опцията за промяна на шрифта и размера на темата. Това ще отвори панела за промяна на шрифта и размера на темата. Последно модифициран: 2025-01-22 17:01

Една от най-важните причини, поради които трябва да инвестирате в ефективна BI система, е, че такава система може да подобри ефективността във вашата организация и в резултат на това да увеличи производителността. Можете да използвате бизнес разузнаването, за да споделяте информация между различни отдели във вашата организация. Последно модифициран: 2025-01-22 17:01

Скорост: Java е по-бърза от Python Java е 25 пъти по-бърза от Python. В условията на едновременност, Java побеждава Python. Java е най-добрият избор за изграждане на големи и сложни приложения за машинно обучение поради отличните си приложения за мащабиране. Последно модифициран: 2025-01-22 17:01

Има два типа модификатори в Java: модификатори за достъп и модификатори без достъп. Модификаторите за достъп в Java определят достъпността или обхвата на поле, метод, конструктор или клас. Можем да променим нивото на достъп на полета, конструктори, методи и клас, като приложим модификатора за достъп върху него. Последно модифициран: 2025-06-01 05:06

Подобно на техните функции, декларациите за класове на JavaScript се издигат. Те обаче остават неинициализирани до оценката. Това на практика означава, че трябва да декларирате клас, преди да можете да го използвате. Последно модифициран: 2025-01-22 17:01

Йерархичното клъстериране не може да се справи добре с големи данни, но клъстерирането на K означава. Това е така, защото времевата сложност на K Means е линейна, т.е. O(n), докато тази на йерархичното клъстериране е квадратична, т.е. O(n2). Последно модифициран: 2025-01-22 17:01

Влезте в терминала за конфигуриране, за да отидете в режим на глобална конфигурация. Въведете конфигурационния регистър 0x2102. Въведете end и след това въведете командата write erase, за да изтриете текущата конфигурация при стартиране на рутера. Последно модифициран: 2025-06-01 05:06

Лицензите за 3D Studio Max се продават на дребно за $1545/година или $195/месец като текущ абонамент. Това е цената на студиото, която за много самостоятелни предприемачи и по-малки студия е малко трудна за преглъщане. Лицензите за 3DS Studio Max и Maya Indie се предлагат за $250/година на лиценз. Това е; и двете ще струват $500. Последно модифициран: 2025-01-22 17:01

Обадете се, за да поръчате телефонен указател. Dex Media предоставя една безплатна директория за абонати на стационарни телефони с Verizon, FairPoint и Frontier. Можете да поръчате такъв, като им се обадите на 1-800-888-8448. Когато е налице, не забравяйте да посочите дали искате английската или испанската версия. Последно модифициран: 2025-06-01 05:06

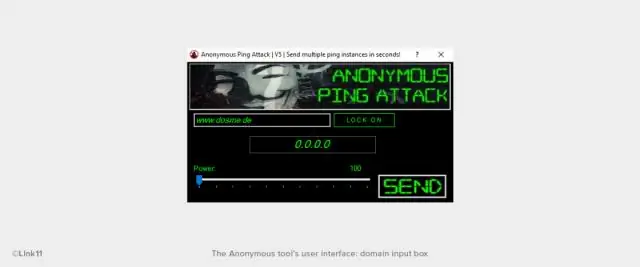

Кратки байтове: Пинг пакетът може също да бъде неправилно формиран, за да извърши атака с отказ на услуга чрез изпращане на непрекъснати пинг пакети до целевия IP адрес. Продължителният ping ще причини препълване на буфера в целевата система и ще доведе до срив на целевата система. Но командата ping може да се използва и за други цели. Последно модифициран: 2025-01-22 17:01

Какво да направите, когато разлеете върху вашия MacBook Незабавно изключете устройството си. Изключете лаптопа. При все още отворен екран, обърнете лаптопа с главата надолу. Извадете батерията. С компютъра с главата надолу, внимателно попийте областта с хартиена кърпа. Последно модифициран: 2025-01-22 17:01

Три блока catch улавят изключенията и ги обработват, като показват резултатите на конзолата. Common Language Runtime (CLR) улавя изключения, които не се обработват от catch блокове. Последно модифициран: 2025-01-22 17:01

ВИДЕО Впоследствие може да се запита и как да нулирам моята Barbie Dream House? Да се нулиране Здравейте Къща мечта до фабричните настройки, натиснете и задръжте на бутон за разговор и натиснете нулирането превключете с кламер.. Последно модифициран: 2025-01-22 17:01

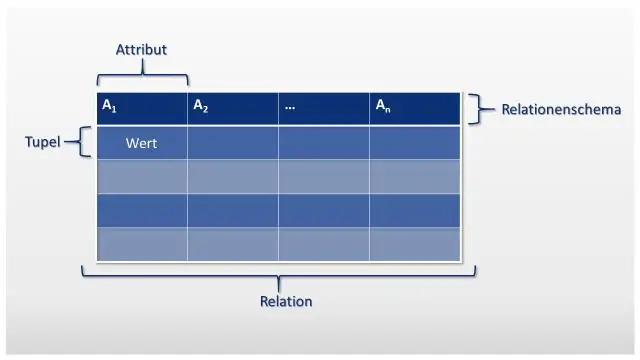

Релационната база данни е набор от официално описани таблици, от които данните могат да бъдат достъпни или повторно сглобени по много различни начини, без да се налага реорганизиране на таблиците на базата данни. Стандартният потребителски и приложно програмен интерфейс (API) на релационна база данни е езикът за структурирани заявки (SQL). Последно модифициран: 2025-01-22 17:01

Включете и настройте вашия iPod touch Натиснете и задръжте бутона Sleep/Wake, докато се появи логото на Apple. Ако iPod touch не се включи, може да се наложи да заредите батерията. Направете едно от следните неща: Докоснете Настройване ръчно, след което следвайте инструкциите за настройка на екрана. Последно модифициран: 2025-01-22 17:01

Експоненциално време на работа. Наборът от проблеми, които могат да бъдат решени чрез алгоритми за експоненциално време, но за които не са известни полиномни алгоритми за време. Алгоритъмът се нарича експоненциално време, ако T(n) е ограничен отгоре от 2poly(n), където poly(n) е някакъв полином от n. Последно модифициран: 2025-01-22 17:01

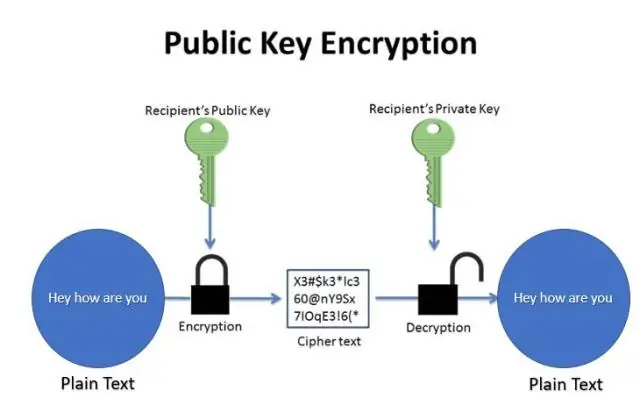

Подателят пише съобщение в обикновен текст и го криптира с помощта на таен ключ. Шифрованото съобщение се изпраща до получателя, който може да декриптира съобщението, използвайки същия таен ключ. Как работи асиметричното ключово криптиране? Подателят пише съобщение и го криптира с публичен ключ. Последно модифициран: 2025-01-22 17:01

Галерия с най-добри PowerPoint шаблони Invictus Шаблон за PowerPoint. Шаблон за лек бизнес PowerPoint. Идея за електрическа крушка Шаблон за PowerPoint. Слайдове със съдържание за PowerPoint. Мисия и визия Шаблон за PowerPoint. Бизнес казус Шаблон за PowerPoint. 30 60 90 дневен план Шаблон за PowerPoint. Последно модифициран: 2025-01-22 17:01

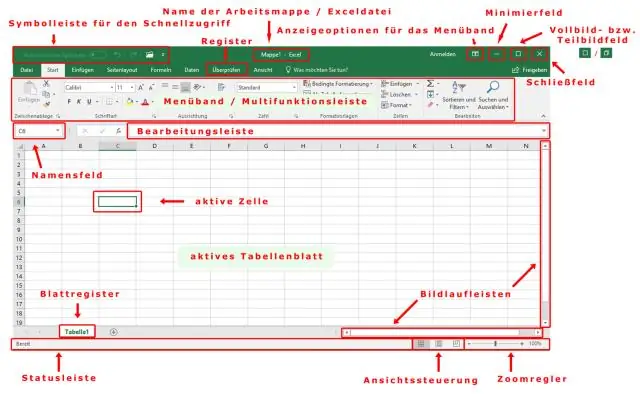

Когато отворите Word, Excel или PowerPoint, лентите с инструменти Standard и Formatting се включват по подразбиране. Стандартната лента с инструменти се намира точно под лентата с менюта. Той съдържа бутони, представляващи команди като Нов, Отваряне, Запазване и Печат. Лентата с инструменти за форматиране се намира по подразбиране до стандартната лента с инструменти. Последно модифициран: 2025-01-22 17:01

За да направите това, отидете на настройките на Windows Phone. Отидете на около, след това превъртете до дъното и докоснете „нулиране на телефона“и потвърдете предупреждението. Това ще изтрие телефона ви. Предупреждение: Извършването на фабрично нулиране премахва ВСИЧКО от телефона ви. Последно модифициран: 2025-01-22 17:01

С нишките, паралелността се постига с помощта на множество нишки, но поради GIL може да се изпълнява само една нишка в даден момент. При многопроцесорната обработка оригиналният процес е разделен на множество дъщерни процеси, заобикаляйки GIL. Всеки дъщерен процес ще има копие от паметта на цялата програма. Последно модифициран: 2025-01-22 17:01

Мобилните телефони са идеалният начин да поддържате връзка с другите и да предоставяте на потребителя усещане за сигурност. В случай на спешност, наличието на мобилен телефон може да позволи на помощ да стигне до вас бързо и може да спаси животи. Значението на мобилните телефони обаче надхвърля личната безопасност. Последно модифициран: 2025-01-22 17:01

Който и да предпочитате, можете лесно да ги добавите към Family Hub. Просто докоснете иконата на приложения, за да видите всички налични приложения на Hub. След това докоснете и задръжте приложението, което искате да добавите към началния екран. Ще се появи изскачащо меню; можете или да докоснете Добавяне към дома, за да създадете икона на приложение, или да докоснете Добавяне на джаджа. Последно модифициран: 2025-01-22 17:01

Много от тях може да не са напълно далеч, но някои от дронове от по-висок клас са оборудвани с усъвършенствана технология за разпознаване на лица. С тази технология дронът може да прави чисти неща, като например да ви следва, да орбитира около вас или дори да се фокусира върху усмивката ви, за да заснеме отлично селфи с вградената камера. Последно модифициран: 2025-01-22 17:01

В конзолата на AWS отидете на Услуги > SNS > Абонаменти > Създаване на абонаменти. В полето ARN на тема въведете стойността на ARN на темата за SNS, която сте създали. Изберете протокола като Amazon SQS. В полето Крайна точка въведете стойността на ARN на SQS опашката и създайте абонамент. Последно модифициран: 2025-01-22 17:01

Както всеки имейл акаунт, той може да има проблеми с изпращането на съобщения от време на време. Грешка на невалиден получател означава, че вашето съобщение не може да бъде доставено успешно. В зависимост от типа съобщение, което изпращате, това може да означава, че едно от няколкото неща се обърка. Последно модифициран: 2025-01-22 17:01

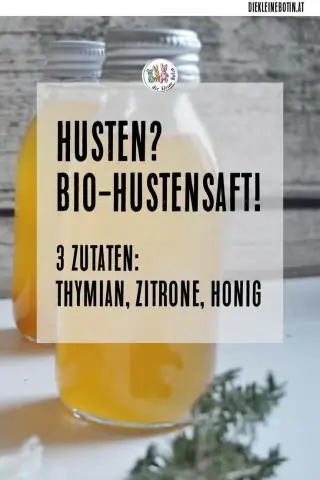

Ето няколко естествени лечения, които можете да опитате за борба с термити: Нематоди. Нематодите са паразитни червеи, които обичат да хапят термити. оцет. Оцетът е чудотворният материал за вашия дом. Борати. Портокаловото масло. Мокър картон. Слънчева светлина. Периметърна бариера. Вземете превантивни мерки. Последно модифициран: 2025-01-22 17:01

SQL Между Синтаксис SELECT Колона(и) FROM table_name WHERE колона BETWEEN стойност1 И стойност2; Използвайки споменатия по-горе синтаксис, можем да дефинираме стойности като част от оператор BETWEEN. Също така, синтаксисът, споменат по-горе, остава същият за използване с числова стойност, текстова стойност и стойност на датата. Последно модифициран: 2025-01-22 17:01

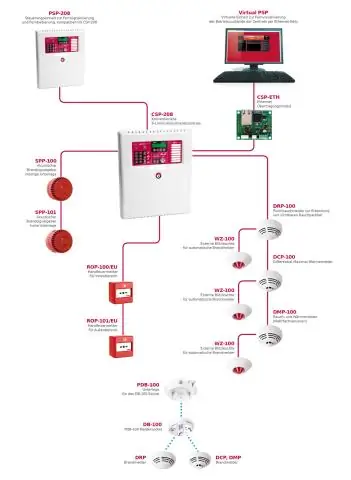

Контролен модул е изходната страна. Той активира предупредителни устройства като звънец или клаксон. Може също така да активира релета, свързани към автоматични затварящи устройства за врати, управление на асансьора, системи за потушаване на пожар, димни ежектори и други подобни. Какво означава 3 аларма, 2 аларма и т.н. Последно модифициран: 2025-01-22 17:01

Conn, също се изписва cun, conne, cond, conde и cund, е актът за контролиране на движението на кораба, докато е в морето. Последно модифициран: 2025-06-01 05:06

Стартиране на приложението Създайте проект на ASP.NET Web API. Вътре в Visual Studio изберете менюто "Файл" -> "Нов проект". Конфигурирайте проекта за уеб API, за да използва локалния IIS. В прозореца „Solution Explorer“щракнете с десния бутон върху проекта „webDemo“и щракнете върху елемента от менюто „Properties“. Последно модифициран: 2025-01-22 17:01

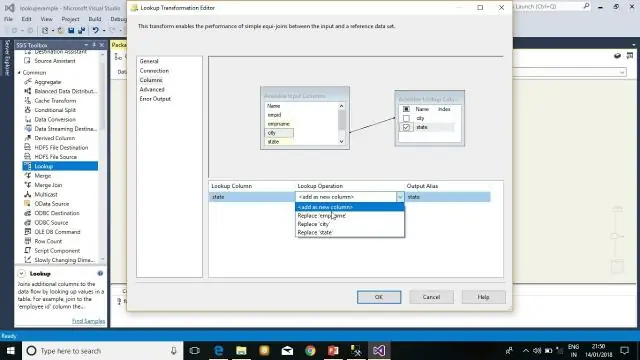

Преобразуването на извадка от редове в SSIS предоставя опция за определяне на броя на редовете, които искате да извлечете от източника на данни. Преобразуването на извадка от редове в SSIS ще вземе всички данни от източник и произволно извлича избрания брой редове. Последно модифициран: 2025-01-22 17:01

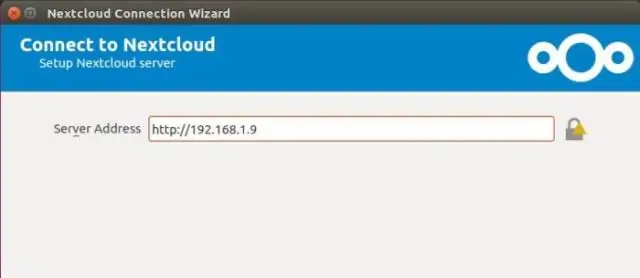

Направи си сам облачно съхранение обикновено е софтуер клиент-сървър, с отворен код или платен, който ви помага да настроите и поддържате свой собствен облак. Можете да зададете някои решения за съхранение в облак „Направи си сам“на устройства за съхранение, свързани към мрежата, или да използвате опциите, предлагани от нашите най-добри доставчици на уеб хостинг. Последно модифициран: 2025-01-22 17:01

Как да блокирате входящи нежелани повиквания на домашни телефони на Verizon Наберете „*60“на вашия стационарен телефон („1160“, ако използвате ротационен телефон). Наберете телефонния номер, който искате да блокирате, когато автоматизираната услуга ви каже да въведете номера. Потвърдете, че въведения номер е правилен. Последно модифициран: 2025-01-22 17:01

Създаването на персонализирани токени позволява на всеки бизнес да издава своя собствена маркова цифрова валута в блокчейна, за да плаща за стоки и услуги в рамките на своя проект. Последно модифициран: 2025-01-22 17:01

Най-често срещаният метод е използването на селектори за разпознаване на елементи на екрана. Селекторите използват атрибути на UI обекти като референтни точки. Селекторът има XML формат. UIPath Studio използва селектори. Последно модифициран: 2025-01-22 17:01