- Автор Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:43.

- Последно модифициран 2025-06-01 05:07.

NCSC дефинира a кибер инцидент като нарушение на една система сигурност политика с цел засягане на нейната цялост или наличност и/или неоторизиран достъп или опит за достъп до система или системи; в съответствие със Закона за злоупотреба с компютър (1990).

Във връзка с това, какъв е примерът за кибер инцидент?

Най-вероятно кибер защита заплахите, на които вашият бизнес може да бъде изложен, включват: кибер измами - включително фишинг, spear phishing, vishing и китолов. атаки на зловреден софтуер - включително вируси, червеи, троянски коне, шпионски софтуер, руткити и др. атаки на ransomware.

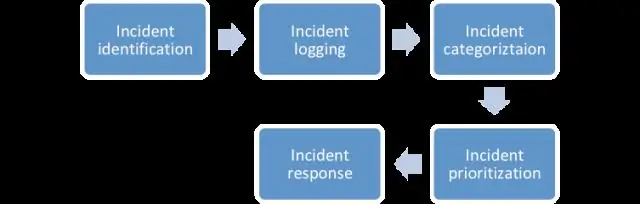

какво представлява планът за реакция при инциденти в киберсигурността? Реакция на инцидент (IR) е структурирана методология за боравене със сигурността инциденти, нарушения и кибер заплахи. Добре дефиниран план за реакция при инциденти ви позволява ефективно да идентифицирате, да сведете до минимум щетите и да намалите цената на a кибер атака , докато откриете и коригирате причината, за да предотвратите бъдещи атаки.

Също така знайте каква е разликата между събитие за киберсигурност и инцидент с киберсигурност?

Сигурност Събитие срещу сигурност Инцидент . Сигурност събитие е всичко, което се случва, което потенциално може да има последици за информационната сигурност. Сигурност инцидент е ценна книга събитие това дава резултат в щети като загубени данни. Инциденти може също да включва събития които не включват щети, но представляват реални рискове.

Кои са 4-те вида кибератаки?

Днес ще опиша 10-те най-често срещани типа кибератаки:

- Отказ на услуга (DoS) и разпределени атаки за отказ на услуга (DDoS).

- Атака на човек в средата (MitM).

- Фишинг и spear фишинг атаки.

- Атака с шофиране.

- Атака с парола.

- SQL инжекция атака.

- Атака с междусайтови скриптове (XSS).

- Подслушваща атака.

Препоръчано:

Какво представлява инцидентът в ITIL процеса?

Какво е инцидент? ITIL дефинира инцидент като непланирано прекъсване или намаляване на качеството на ИТ услуга. Споразуменията за ниво на обслужване (SLA) определят договореното ниво на обслужване между доставчика и клиента. Инцидентите се различават както от проблемите, така и от исканията

Какво представлява измамата в киберсигурността?

Технологията за измама е нововъзникваща категория за защита на киберсигурността. Технологията за измама позволява по-активна позиция за сигурност, като се стреми да измами нападателите, да ги открие и след това да ги победи, позволявайки на предприятието да се върне към нормални операции

Какво е A&A в киберсигурността?

Оценка на сигурността и упълномощаване на DOI. Процесът A&A е цялостна оценка и/или оценка на политиките на информационната система, техническите / нетехническите компоненти за сигурност, документацията, допълнителните предпазни мерки, политиките и уязвимостите

Какво представлява моделирането на заплахи в киберсигурността?

Моделирането на заплахи е процедура за оптимизиране на мрежовата сигурност чрез идентифициране на цели и уязвимости и след това определяне на контрамерки за предотвратяване или смекчаване на ефектите от заплахите за системата

Какво представлява разливът в киберсигурността?

Определение(и): Инцидент на сигурността, който възниква всеки път, когато класифицирани данни се разлеят или върху некласифицирана информационна система, или в информационна система с по-ниско ниво на класификация или различна категория на сигурност. Обосновка: Разливът обхваща този термин